- セクティゴ・コモドSSLトップ

- > サポート

サポート

◆ こちらからサポート記事を検索いただけます

マニュアル

Windowsサーバーにおいて不完全な証明書チェーンとなる場合の解消法

Windowsサーバーをご利用のお客様で、提供されているZIP内の証明書をサーバーにすべてインポートしているにもかかわらず、ウェブサイトへの接続時に「信頼できない接続」エラーになってしまうことがまれにあります。

この問題はデスクトップPCよりも古いモバイル端末でよく見られます。

この問題の原因と解決方法をただしく理解するために、WindowsサーバーがSSL証明書をどのように扱うかについて、詳しく説明します。

基本知識として

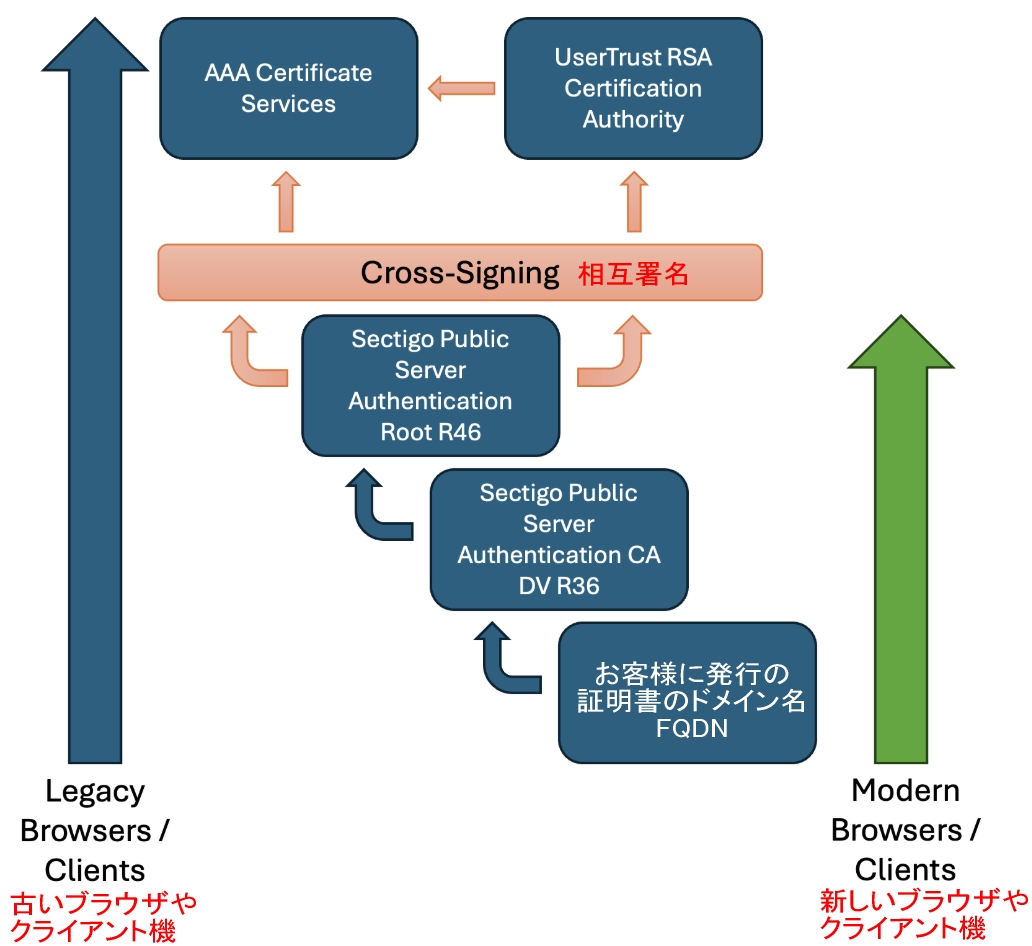

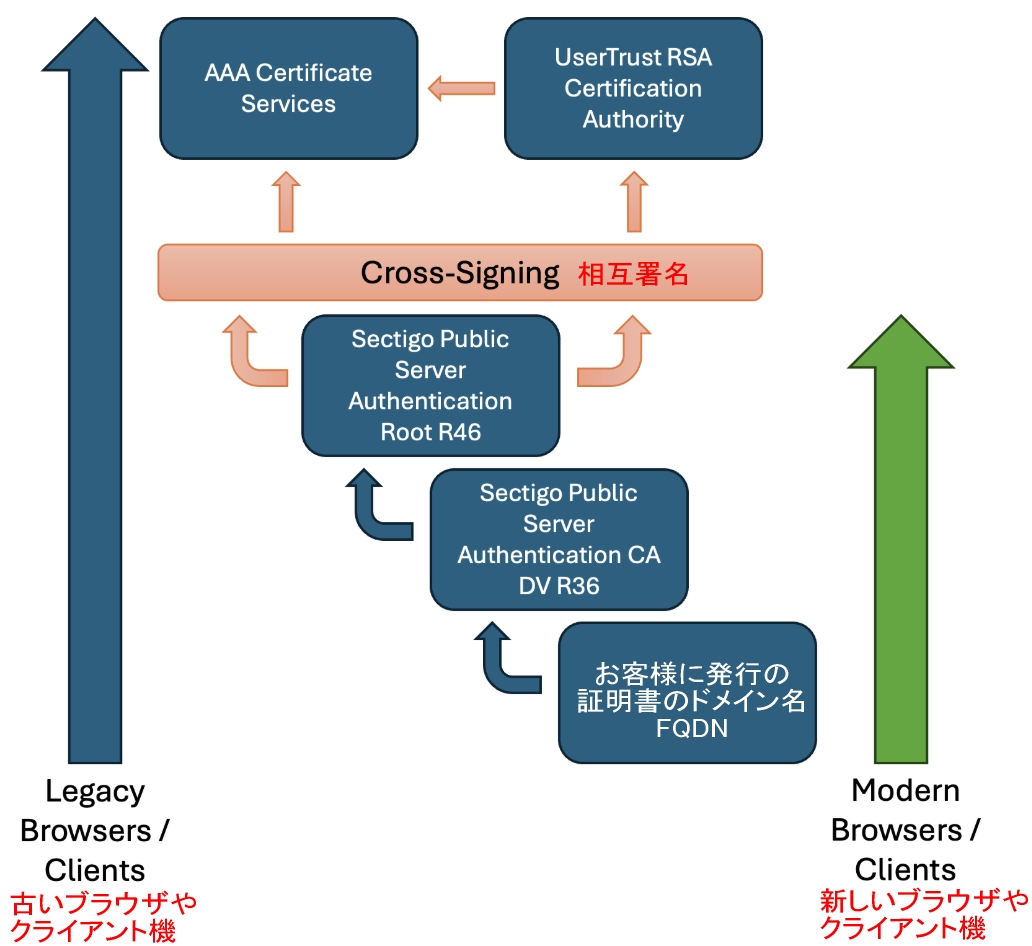

SSL証明書を例にとって、この問題を説明します Sectigo証明書をはじめあらゆる公開認証局は、複数の異なる信頼チェーンの構成で証明書を提供しています。

Windowsに証明書をインストールした後、サーバー上の信頼されたルート証明機関に最新のルート証明書 Sectigo Public Server Authentication Root R46ルート証明書が含まれている場合があります。一部の古いデバイスでは、このルート証明書がプリインストールされてない可能性があり、この問題の回避策としては、クロス署名された同名のSectigo Public Server Authentication Root R36証明書と信頼されているUSERTrust RSA Certification Authorityルートをインストールすることにより、新しいデバイスと古いデバイスの両方で証明書チェーンが適切に信頼されます。

しかし、Windowsサーバーの挙動としてより短い証明書チェーンを使用することを優先するため、クロス署名された証明書が使用されない場合があります。これを軽減するためには、最新のルート証明書であるSectigo Public Server Authentication Root R46証明書をあえて無効にする必要がでてきます。

ルート証明書は単に削除しても再起動時などに復活してしまう

サーバ機をクライアントとして利用するケースはまれで少なく

クライアントとして利用しても最新のルート証明書はなくても代替ルートが応答する

ため安心して無効にしていただいても問題ありません

問題を解決のために、レガシー端末向けに展開されるべき適切な証明書階層チェーンを妨げているルート証明書の使用を無効にする必要があります。

以下の手順に従ってください。

mmcと入力し、OKをクリックしてMicrosoft管理コンソールを開きます。管理者としてログインしていることを確認してください。

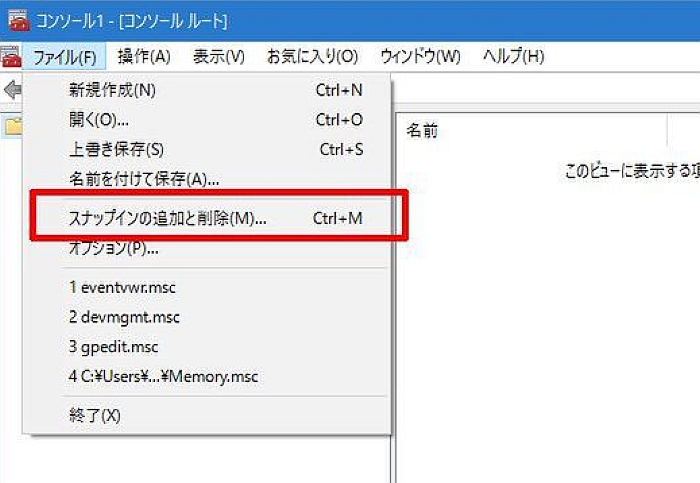

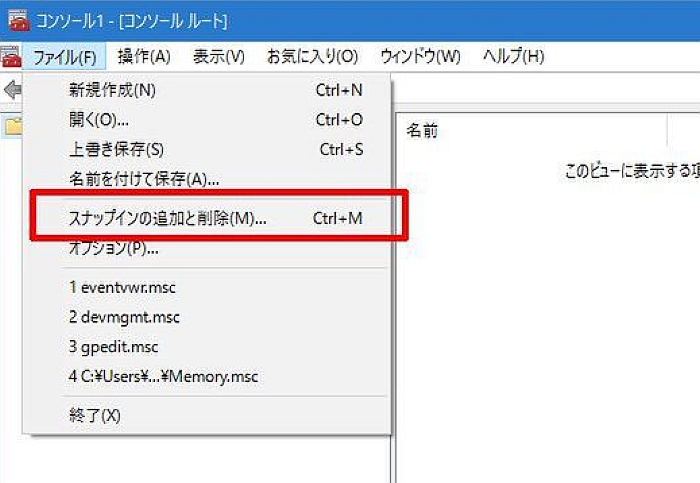

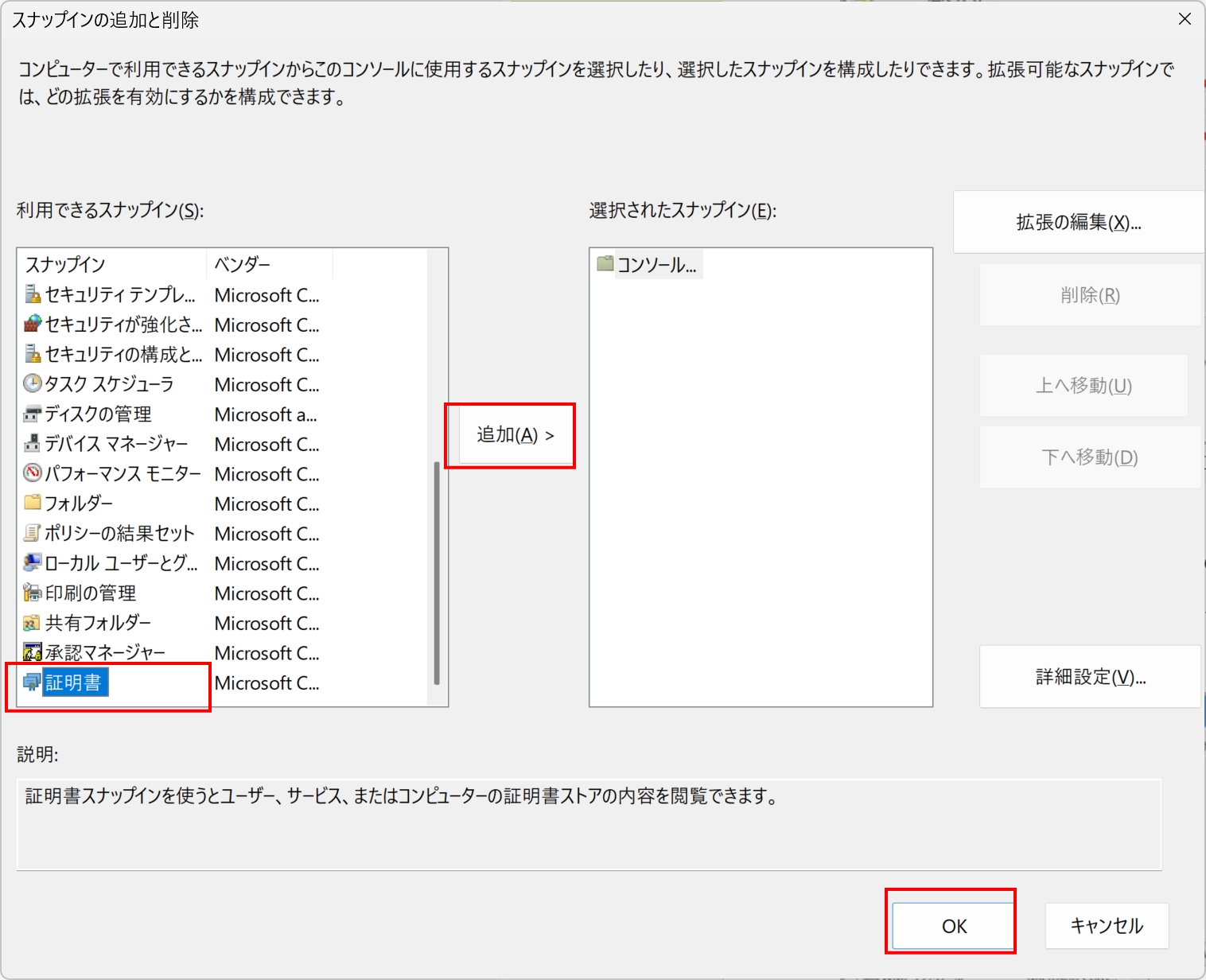

[ファイル]をクリックし、[スナップインの追加と削除]オプションを選択します。

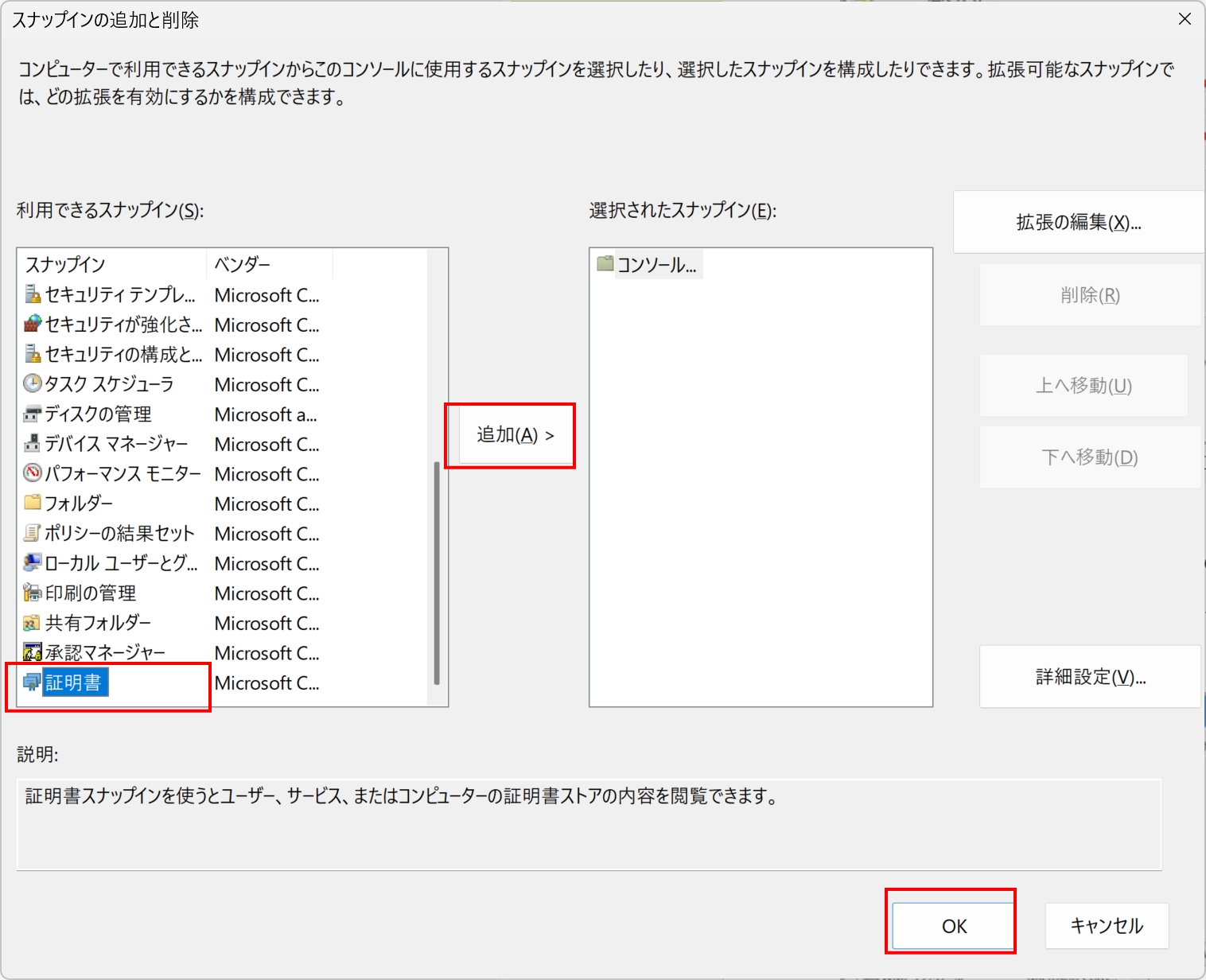

[証明書」を選択し、「追加」OK をクリックします。

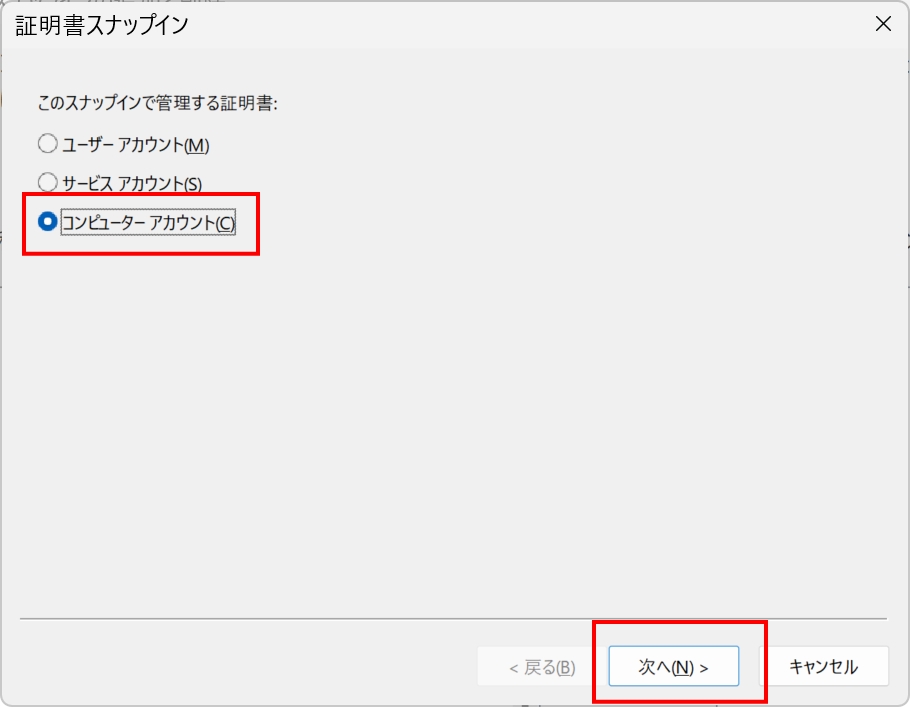

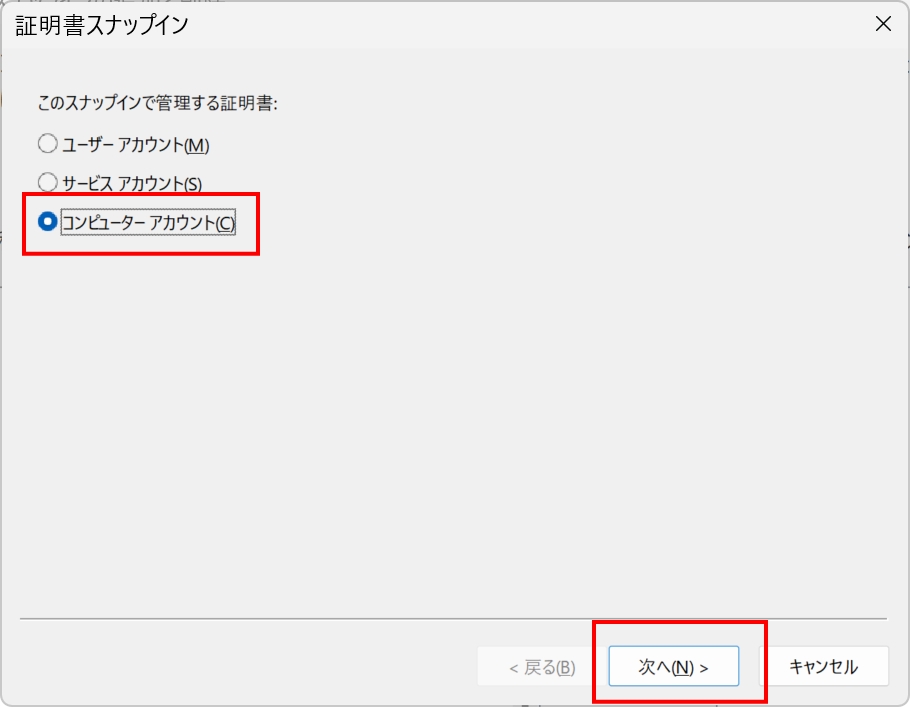

[コンピュータアカウント]を選択し、[次へ]をクリックします。

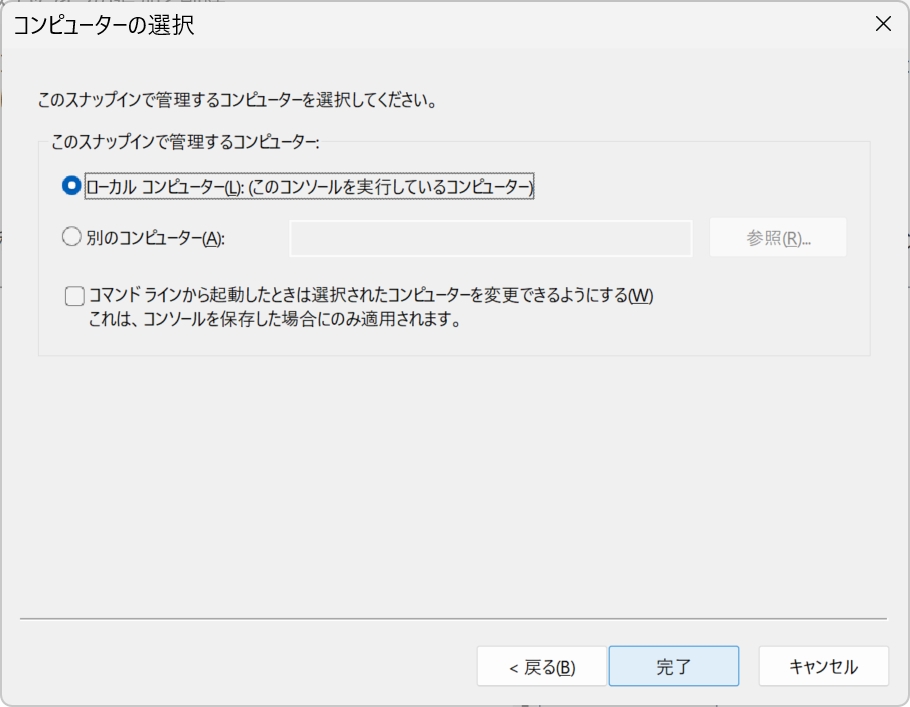

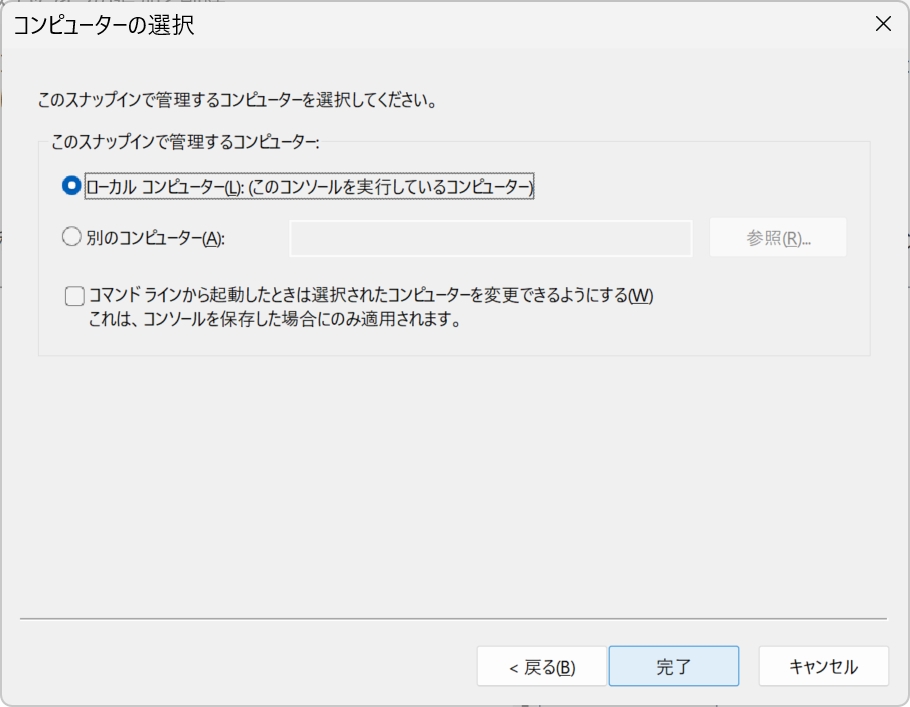

[ローカルコンピュータ]ラジオボタンを選択し、[完了]をクリックします。

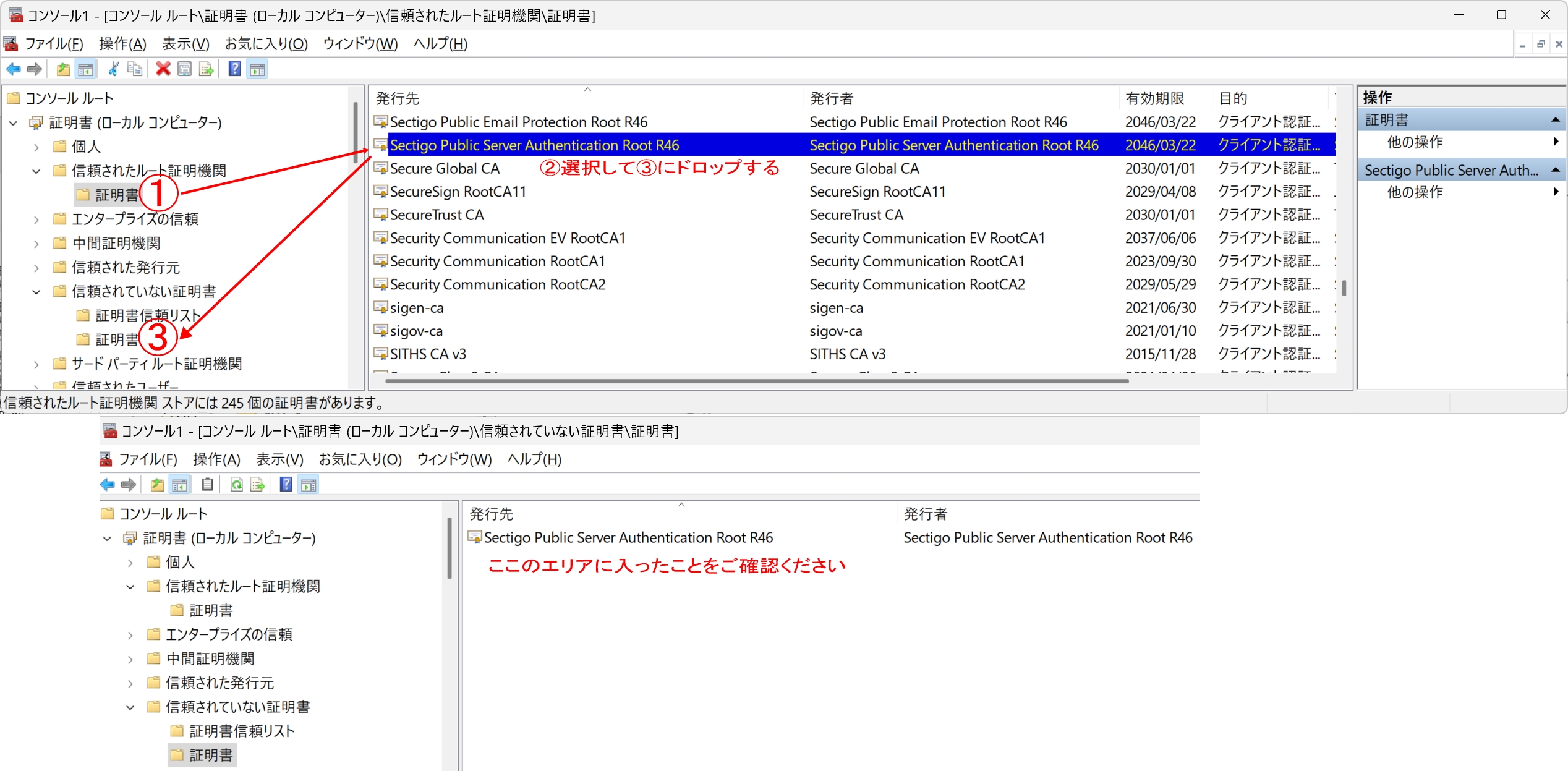

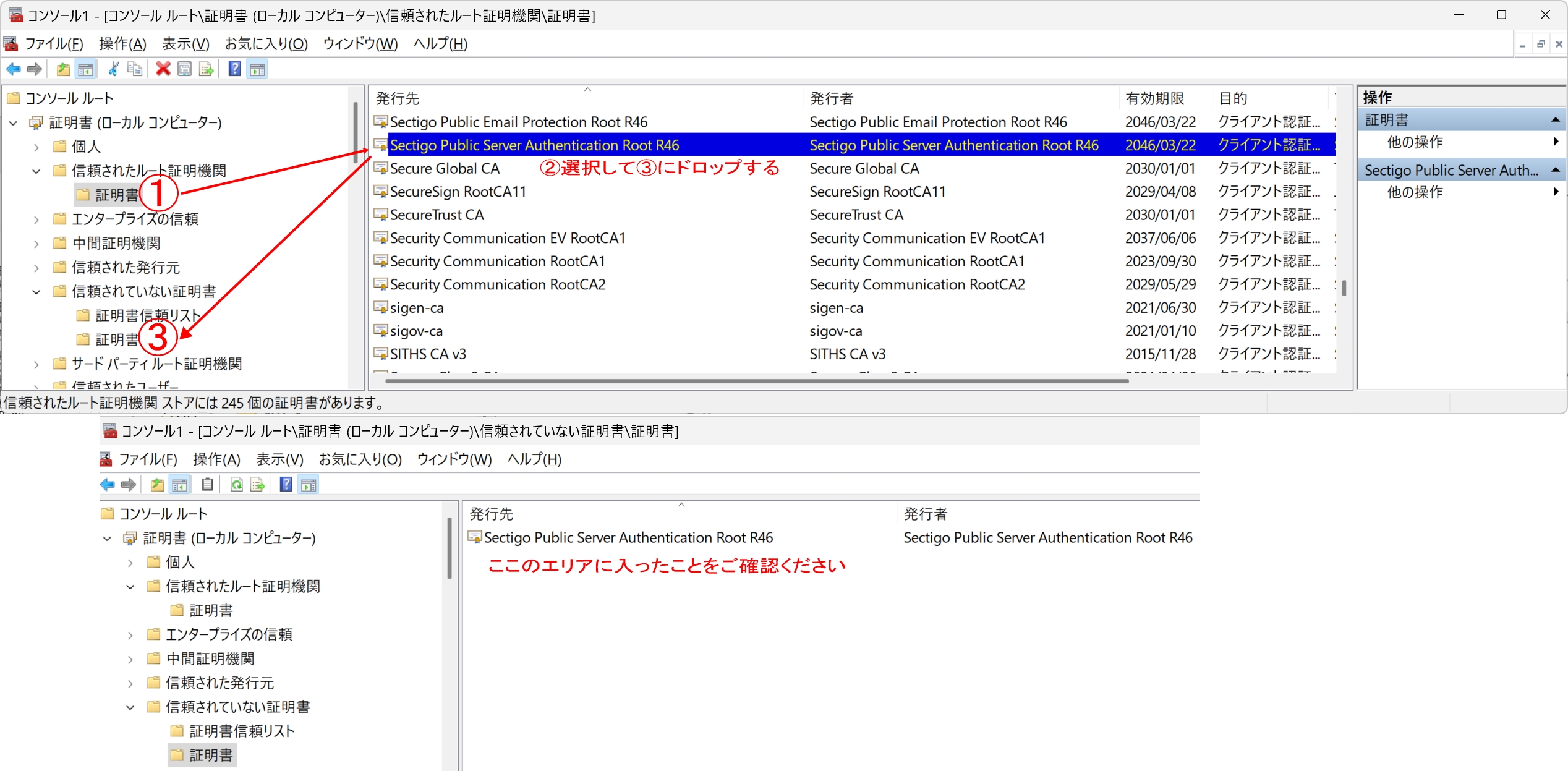

これにより証明書マネージャが開き、信頼されたストア(Windowsサーバに統合されているルート証明書と中間証明書)に追加された証明書を確認することができます。 「信頼されたルート証明機関」を展開し、「証明書」フォルダをクリックします。サーバーにインポートされたすべてのルート証明書がここに表示されます。対象の証明書もここにあります。 添付画像のようにMMCで対象証明書の移動を実施してください 以上の設定でアップ―デートの行き届かない古いクライアント端末でも信頼チェーンの確立を実施することが可能になりました!

以上の設定でアップ―デートの行き届かない古いクライアント端末でも信頼チェーンの確立を実施することが可能になりました!

この問題はデスクトップPCよりも古いモバイル端末でよく見られます。

この問題の原因と解決方法をただしく理解するために、WindowsサーバーがSSL証明書をどのように扱うかについて、詳しく説明します。

基本知識として

サーバーはSSLハンドシェイク中にルート証明書を返しません

閲覧者のクライアント端末からルート証明書は展開されます

そして最短の階層構造で証明書チェーンを構築する

この3点を覚えておいてください。

SSL証明書を例にとって、この問題を説明します Sectigo証明書をはじめあらゆる公開認証局は、複数の異なる信頼チェーンの構成で証明書を提供しています。

| 第1優先チェーン | 最新のルート証明書 | この最新のルート証明書は、多くのアップデートができないモバイル端末の信頼済みストアが更新されないために含まれておらず、おなじく古いバージョンのデスクトップブラウザでも欠落している可能性があります。 |

| 第2優先チェーン | 安定して普及されたルート証明書 | 現行の多くの端末むけのルート証明書 |

| 第3優先チェーン | 古いレガシー端末機器むけ | アップデートできない端末でも動作します |

Windowsに証明書をインストールした後、サーバー上の信頼されたルート証明機関に最新のルート証明書 Sectigo Public Server Authentication Root R46ルート証明書が含まれている場合があります。一部の古いデバイスでは、このルート証明書がプリインストールされてない可能性があり、この問題の回避策としては、クロス署名された同名のSectigo Public Server Authentication Root R36証明書と信頼されているUSERTrust RSA Certification Authorityルートをインストールすることにより、新しいデバイスと古いデバイスの両方で証明書チェーンが適切に信頼されます。

しかし、Windowsサーバーの挙動としてより短い証明書チェーンを使用することを優先するため、クロス署名された証明書が使用されない場合があります。これを軽減するためには、最新のルート証明書であるSectigo Public Server Authentication Root R46証明書をあえて無効にする必要がでてきます。

ルート証明書は単に削除しても再起動時などに復活してしまう

サーバ機をクライアントとして利用するケースはまれで少なく

クライアントとして利用しても最新のルート証明書はなくても代替ルートが応答する

ため安心して無効にしていただいても問題ありません

問題を解決のために、レガシー端末向けに展開されるべき適切な証明書階層チェーンを妨げているルート証明書の使用を無効にする必要があります。

以下の手順に従ってください。

mmcと入力し、OKをクリックしてMicrosoft管理コンソールを開きます。管理者としてログインしていることを確認してください。

[ファイル]をクリックし、[スナップインの追加と削除]オプションを選択します。

[証明書」を選択し、「追加」OK をクリックします。

[コンピュータアカウント]を選択し、[次へ]をクリックします。

[ローカルコンピュータ]ラジオボタンを選択し、[完了]をクリックします。

これにより証明書マネージャが開き、信頼されたストア(Windowsサーバに統合されているルート証明書と中間証明書)に追加された証明書を確認することができます。 「信頼されたルート証明機関」を展開し、「証明書」フォルダをクリックします。サーバーにインポートされたすべてのルート証明書がここに表示されます。対象の証明書もここにあります。 添付画像のようにMMCで対象証明書の移動を実施してください

以上の設定でアップ―デートの行き届かない古いクライアント端末でも信頼チェーンの確立を実施することが可能になりました!

以上の設定でアップ―デートの行き届かない古いクライアント端末でも信頼チェーンの確立を実施することが可能になりました!マニュアル

- CSRの生成方法

- 証明書のインストール

- ドメイン認証用サイトシールの設置

- ドメイン認証用セキュアサイトシール

(2012/11/1以降のご注文より) - 企業認証&EV用サイトシールの設置

- コード証明書関連(codesign)

- セキュアEMAIL関連(smime)

- CaaS 自動化関連(ACME)

- IISサーバのみに起因する問題と解消のコツ

- 企業認証/EV認証の電話認証(コールバック)

- Windowsサーバーにおいて不完全な証明書チェーンとなる場合の解消法

- セクティゴの中間証明書及びルート証明書について

- ルート証明書 中間証明書について

- セクティゴサイトシール(trustlogo)のインスト―ル

- 中間CA証明書・ルート証明書について

- ドメインの所有者確認【メール方式:英文の承認メールの表示例】

各種手続きについて

- Multi-Perspective Issuance Corroboration(マルチ視点発行検証)を導入

- 「サーバ証明書」の拡張キーの使用法(EKU)フィールドに「クライアント認証」を記載することを廃止

- 古いSHA1ルート終了における対応につきまして。

- 新ドメイン認証レベルで確認させていただく内容

- オンラインDBへの電話番号確認

- DUNSの新規登録申請はオンラインで簡単

- ドメイン認証レベルで確認させていただく内容

- 企業認証レベルで確認させていただく内容

- 認証レベルに応じた確認・必要書類はなんですか

- 申請ドメインの登録状態を確認しよう :whoisチェック

- 企業情報(登録確認)にはどのような媒体がありますか?

- 無償版SSLとは

- 申請までにご準備いただく物

- お申込みから納品までの流れ

- 費用の支払方法

- お見積書発行依頼

- 請求書の発行依頼

- 更新の申請方法

- 販売パートナ・アフェリエイトパートナーになる。

- ID/パスワードを忘れたら

購入前のご質問

- Sectigo ルート証明書の移行と古いCAの無効化について

- vPRO対応AMT証明書について

- セクティゴの補償とは一体どのようなものでしょうか?

- FileMaker(ファイルメーカー)製品対応SSLについて

- 携帯電話、スマートフォン、タブレット対応状況

- 新旧ドメイン認証タイプの比較

- 携帯電話・スマートフォン対応状況(ユニファイドコミュニケーション)

- ドメイン管理状況の認証 (DCV) を実施

- ブラウザーの互換性

- マルチドメインは何個まで追加できますか

- 追加ドメインの購入はどのように申請するのでしょうか?

- IEの設定の「信頼されたルート証明期間」のなかでどのように表示されますか?

- コードサイニング証明書とはなんですか?

- ユニファイドコミュニケーションとはなんですか?

- どのようにすればSSLをテストできるでしょうか?

- コモドのSSL証明書は顧客のブラウザーで正しく動作するでしょうか?

- 補償とは一体どういう意味でしょうか?

- コモドのSSLはどのバージョンのSSLプロトコルと互換性がありますか?

- SGCとは何でしょうか?

- お申込フォームで間違った申請をしてしまいました。

- 個人でもコードサイニングが購入できますか??

- コモドのSSLはどのバージョンのSSLプロトコルと互換性がありますか?